WAPI (Wireless LAN Authentication and Privacy Infrastructure)无线区域网路鉴别和保密基础结构,是一种安全协定,同时也是中国无线区域网路安全强制性标準。

WAPI 像红外线、蓝牙、GPRS、CDMA1X等协定一样,是无线传输协定的一种,只不过跟它们不同的是它是无线区域网路(WLAN)中的一种传输协定而已,它与802.11传输协定是同一领域的技术。

基本介绍

- 中文名:WAPI

- 外文名:Wireless LAN Authentication and Privacy Infrastructure

- 性质:安全协定

- 标準:中国无线区域网路安全强制性标準

标準

当前全球无线区域网路领域仅有的两个标準,分别是美国行业标準组织提出的IEEE 802.11系列标準(俗称Wi-Fi,包括802.11a/b/g/n/ac等),以及中国提出的WAPI标準。WAPI是我国首个在计算机宽频无线网路通信领域自主创新并拥有智慧财产权的安全接入技术标準。

本方案已由国际标準化组织ISO/IEC授权的机构IEEE Registration Authority(IEEE注册权威机构)正式批准发布,分配了用于WAPI协定的以太类型栏位,这也是中国在该领域唯一获得批准的协定。

WAPI 同时也是中国无线区域网路强制性标準中的安全机制。

与WIFI的单向加密认证不同,WAPI双向均认证,从而保证传输的安全性。WAPI安全系统採用公钥密码技术,鑒权伺服器AS负责证书的颁发、验证与吊销等,无线客户端与无线接入点AP上都安装有AS颁发的公钥证书,作为自己的数字身份凭证。当无线客户端登录至无线接入点AP时,在访问网路之前必须通过鉴别伺服器AS对双方进行身份验证。根据验证的结果,持有合法证书的移动终端才能接入持有合法证书的无线接入点AP。

无线区域网路鉴别与保密基础结构(WAPI)系统中包含以下部分:

1、WAI鉴别及密钥管理

2、WPI数据传输保护

无线区域网路保密基础结构(WPI)对MAC子层的MPDU进行加、解密处理,分别用于WLAN设备的数字证书、密钥协商和传输数据的加解密,从而实现设备的身份鉴别、链路验证、访问控制和用户信息在无线传输状态下的加密保护。

WAPI无线区域网路鉴别基础结构(WAI)不仅具有更加安全的鉴别机制、更加灵活的密钥管理技术,而且实现了整个基础网路的集中用户管理。从而满足更多用户和更複杂的安全性要求。

世贸规则

世界贸易组织的一个重要协定—贸易技术壁垒协定(WTO/TBT)规定WTO各成员国可以为本国安全、健康、环保等正当目标,在符合WTO总协定的有关标準和国际指南的前提下修改或制定出本国新的技术法规、标準等相关档案。众所周知,WAPI旨在加强无线网路的安全性,符合WTO上述规则。

作用

1、出于安全性考虑。 WAPI(图3)

WAPI(图3)

WAPI(图3)

WAPI(图3)2013年斯诺登曝光了美国稜镜门事件,同时也披露了美国包括NSA、国土安全部、FBI、CIA在内的十余家情治单位,通过与美国标準制定机构长期合作,将有明显技术缺陷的密码算法和安全机制方案埋入其主导并参与的国际标準,从而实施全球网路监控计画的技术标準控制路径。这为各国的网路与信息安全敲响了警钟,各国都开始重新审视WIFI安全性和美国阻击WAPI的真实用心,这也成为WAPI重获新生的机遇。

对于个人用户而言,WAPI的出现最大的受益就是让自己的笔记本电脑从此更加安全。我们知道,无线区域网路传输速度快,覆盖範围广,因此它在安全方面非常脆弱。因为数据在传输的过程中都曝露在空中,很容易被别有用心的人截取数据包。虽然,3COM、安奈特等国外厂商都针对802.11制定了一系列的安全解决方案,但总得来说并不尽人意,而且其核心技术掌握在别国人手中,他们既然能制定得出来就一定有办法破解,所以在安全方面成了政府和商业用户使用WLAN的一大隐患。WIFI加密技术经历了WEP、WPA、WPA2的演化,每一次都极大提高了安全性和破解难度,然而由于其单向认证的缺陷,这些加密技术均已经被破解并公布。WPA于2008年被破解。WPA2则于2010年上半年被黑客破解并在网上公布。

而WAPI由于採用了更加合理的双向认证加密技术,比802.11更为先进,WAPI採用国家密码管理委员会办公室批准的公开密钥体制的椭圆曲线密码算法和秘密密钥体制的分组密码算法,实现了设备的身份鉴别、链路验证、访问控制和用户信息在无线传输状态下的加密保护。此外,WAPI从套用模式上分为单点式和集中式两种,可以彻底扭转目前WLAN採用多种安全机制并存且互不兼容的现状,从根本上解决安全问题和兼容性问题。所以我国强制性地要求相关商业机构执行WAPI标準能更有效地保护数据的安全。

另外,设备间互联是运营商必须要考虑的问题。当前,虽然许多厂商的产品都宣称通过了wi-fi兼容性测试,但由于各厂商所提出和採用的安全解决方案不同。例如,安奈特(AT-WR2411无线网卡)提供的是多级的安全体系,包括扩频编码和加密技术,安全的信息通过40和128位的Wired Equivalent Privacy (WEP) 加密方法;而3Com的无线网卡如果和3Com 11 Mbps无线区域网路Access Point 6000配合使用,则可以使用高级的动态安全链路技术,该技术与共享密钥的方案不同,它会自动为每一个会话生成一个128位的加密密钥。这样,由于缺乏统一的安全解决方案标準,导致了不同的WLAN设备在启用安全功能时无法互通,会造成运营商的设备管理极其複杂,需要针对不同的安全方案开发不同用户管理功能,导致运营和维护成本大大增加,也不利于保护投资,而用户因为无法在不同的安全AP(Access Point)间漫游,而降低客户满意度。

2、出于利益方面的考虑。

我国是个经济蓬勃发展的发展中国家,许多产品都拥有巨大的发展空间,尤其是高科技产品。但是,在以前,我国在高科技产品方面丧失了很多的机会,由于极少有自主核心技术和自己业界标準的产品,造成了颇为被动的局面:DVD要被外国人收取大量的专利费,GPRS、CDMA1X等等的标準都掌握在外国人手里,我们只能乖乖地将大把的钞票送给人家去买人家的标準,而自己则像个替人“打工”的工人,只能去搞OEM、去帮人组装产品。所以,有人说“一流的企业卖标準、二流的企业卖技术、三流的企业卖产品”。

组成

WAPI包括两部分:WAI(WLANAuthentication Infrastructure)和WPI(WLAN Privacy Infrastructure)。WAI和WPI分别实现对用户身份的鉴别和对传输的业务数据加密,其中WAI採用公开密钥密码体制,利用公钥证书来对WLAN系统中的STA和AP进行认证;WPI则採用对称密码算法实现对MAC层MSDU的加、解密操作。

(1)WAPI 接入控制实体

WAPI接入控制中包括以下4个实体。

鉴别服务单元ASU(authentication service unit),基本功能是实现对用户证书的管理和用户身份的鉴别等,是基于公钥密码技术的WAI 鉴别基础结构中重要的组成部分。ASU管理的证书里包含证书颁发者(ASU)的公钥和签名以及证书持有者STA和AP的公钥和签名,并採用WAPI特有的椭圆曲线作为数字签名算法。

鉴别器实体AE(Authenticator Entity),为鉴别请求者实体在接入服务之前提供鉴别操作的实体。该实体驻留在AP 设备或者AC设备中。鉴别请求者实体ASUE(Authentication SUpplicant Entity),在接入服务之前请求进行鉴别操作的实体。该实体驻留在STA 中。

鉴别服务实体ASE(Authentication Service Entity),为鉴别器实体和鉴别请求者实体提供相互鉴别服务的实体。该实体驻留在ASU 中。

(2)WAPI 信息元素

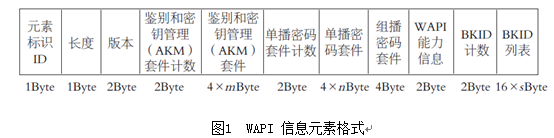

为了使STA能够识别启用WAPI无线安全机制,在信标帧、关联请求帧、重新关联请求帧和探询请求帧中携带WAPI信息元素。对于AP来说,需要在发出信标帧和探询回响帧中,根据当前AP上WAPI的配置加入相应的WAPI信息元素。同时,解析关联请求帧和重新关联请求帧,只有在符合当前AP上WAPI的配置条件时才能和该STA进行后续的协商。WAPI信息元素的格式如图1所示,该元素长度最大不超过255Byte。

图1

图1图1 WAPI 信息元素格式

其中元素标识ID应为68。长度栏位标识WAPI信息元素中除元素标识ID和长度栏位以外栏位的位元组数。版本栏位标识WAPI协定的版本号,本规範中版本号为1,其他值保留。鉴别和密钥管理(AKM)套件计数栏位标识STA支持的鉴别和密钥管理机制个数。鉴别和密钥管理(AKM)套件栏位包含STA支持的鉴别和密钥管理机制,m为鉴别和密钥管理套件计数栏位的值。单播密码套件计数栏位标识STA支持的单播密码算法个数。单播密码套件栏位包含STA支持的单播密码算法,n 为单播密码套件计数栏位的值。组播密码套件栏位包含STA支持的组播密码算法。WAPI能力信息,比特0为预鉴别标识位,其他位保留。BKID计数和列表栏位,BKID计数和列表栏位仅用于发往AP的关联或重新关联请求帧中。BKID计数栏位表示BKID列表栏位中包含的BKID个数。

(3)WAPI 身份鉴别和密钥协商

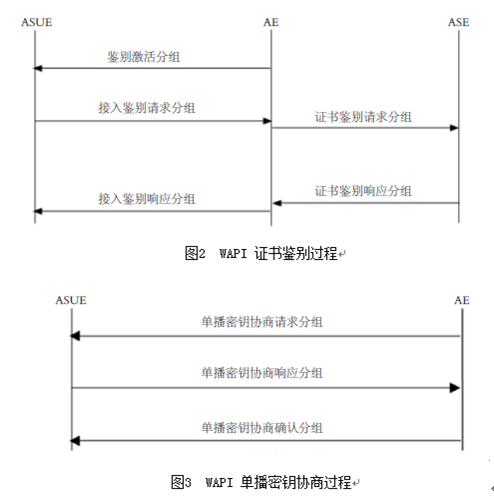

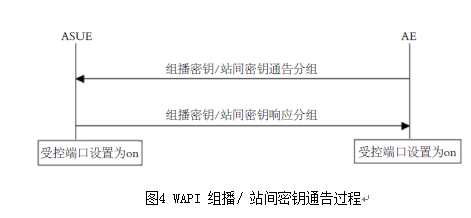

WAPI鉴别及密钥管理的方式有两种,即基于证书和基于预共享密钥PSK。若採用基于证书的方式,整个过程包括证书鉴别、单播密钥协商与组播密钥通告;若採用预共享密钥的方式,整个过程则为单播密钥协商与组播密钥通告。这几个过程的互动如图2,图3,图4所示,

图2

图2 图4

图4(4)WAPI 报文封装和加解密

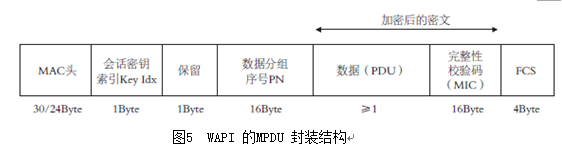

WPI保密基础结构对MAC子层的MPDU进行加、解密处理,但对于WAI协定分组不进行加解密处理。经过加密处理后的MPDU封装结构如图5所示。

图5 WAPI 的MPDU 封装结构

图5

图5其中,MAC头当地址4 存在时,长度为30个位元组;当地址4不存在时,长度为24个位元组。当MAC 头包含服务质量控制(QoS)子栏位时,长度再增加两个位元组,目前WAPI协定中没有定义无线QoS的操作,即不支持无线QoS。KeyIdx表示USKID或MSKID或STAKeyID的索引值,这个报文使用的会话密钥索引值,保留栏位默认值为0。PN栏位表示一个整数,标识数据分组

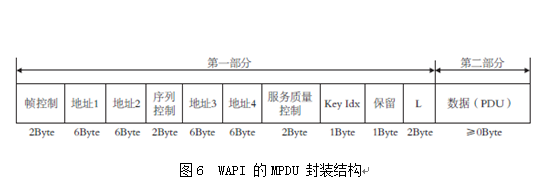

序号,该数据分组序号作为OFB、CBC-MAC模式下数据加密和校验时所需的IV。数据分组序号PN栏位按照小端模式编码传送。PDU(数据)栏位为MPDU数据,最大长度为2278=2312-18(WPI头)-16(MIC)。FCS栏位为MAC帧格式的帧校验序列。MIC栏位是利用完整性校验密钥採用CBCMAC工作方式对完整性校验数据计算得到,图6为MIC计算时完整性校验数据的组成结构。

图6 WAPI 的MPDU 封装结构

图6

图6区别

如下表所示

项目 | WAPI | IEEE 802.11(WIFI标準) | |

鉴别 | 鉴别机制 | 双向鉴别(AP和MT通过AS实现相互的身份鉴别) | 单向和双向鉴别(MT和Radius之间),MT不能够鉴别AP的合法性 |

鉴别方法 | 鉴别过程简单易行;身份凭证为公钥数字证书;无线用户与无线接入点地位对等,不仅实现无线接入点的接入控制,而且保证无线用户接入的安全性;客户端支持多证书,方便用户多处使用,充分保证其漫游功能 | 鉴别过程较为複杂;用户身份通常为用户名和口令;AP后端的Radius伺服器对用户进行认证; | |

鉴别对象 | 用户 | 用户 | |

密钥管理 | 全集中(区域网路内统一由AS管理) | AP和Radius伺服器之间需手工设定共享密钥;AP和MT之间只定义了认证体系结构,不同厂商的具体设计可能不兼容;实现兼容性的成本较高 | |

安全漏洞 | 未查明 | 用户身份凭证简单,易被盗取,且被盗取后可任意使用;共享密钥管理存在安全隐患 | |

加密 | 密钥 | 动态(基于用户、基于鉴别、通信过程中动态更新) | 动态 |

算法 | 国密办批准的分组加密算法(SMS4) | 128 bit AES和128 bit RC4 | |

发展历史

1992年,中国开始无线区域网路研究

1994年,中国第一台WLAN样机,诞生于西安电子科技大学综合业务网理论及关键技术国家重点实验室,并通过部级鉴定。

2000年底,西电捷通成立——由西安电子科技大学(综合业务网理论及关键技术国家重点实验室)等发起成立的高科技股份制企业,无线区域网路国家标準的起草者。

2001年6月,由于IEEE 802.11标準存在的严重安全技术漏洞,信息产业部开始下达无线区域网路国家标準起草任务。

2001年8月,西电捷通发起成立中国“宽频无线IP标準工作组”,开发中国的无线区域网路安全技术,同年11月完成标準草案。

2003年5月,国家强制标準GB 15629.11/1102-2003批准即WAPI发布,并宣布将于2003年底实施。英特尔等跨国公司以準备时间不足为由,要求推迟实施。

2003年11月,国家质监总局和国家标準化管理委员会发布公告,从2004年6月1日起,境内的无线区域网路产品必须採用WAPI标準。但英特尔、博通等美国公司强烈抵制,并威胁将停止在中国开展无线业务,声称WAPI标準将迫使自己与中国公司共享敏感信息.

2004年3月,美国务卿鲍威尔、商务部长埃文斯、贸易代表佐立克联名致信,要求中国放弃WAPI标準。称这一标準是国际贸易的壁垒。

2004年4月,国家质检总局、国家认监委、国家标準委联合发布公告:2004年6月1日将延期强制实施WAPI标準。

2004年7月,中国向国际标準化组织ISO提交了WAPI提案,试图推进其成为国际标準,但遭到美国方面的强烈阻挠,包括阻止中方WAPI技术专家参加会议的方式。中国代表团中所有WAPI技术专家均被拒签,仅管理人员获得签证。中国代表团不得不寻求保护并将相关工作延迟至次年的德国法兰克福会议。

2005年11月,发改委等八部委连续召开WAPI部际联席会议。12月,财政部等三部委联合 “关于印发无线区域网路产品政府採购实施意见的通知”

2006年1月,国家质检总局颁布了无线区域网路修改单GB 15629.11-2003/XG1-2006及其扩展子项国家标準GB 15629.1101-2006《无线区域网路媒体访问控制和物理层规範:5.8GHz频段高速物理层扩展规範》、GB15629.1104-2006《无线区域网路媒体访问控制和物理层规範:2.4GHz频段更高数据速率扩展规範》、GB/T 15629.1103-2006《无线区域网路媒体访问控制和物理层规範:附加管理域操作规範》等三项补篇国家标準,形成了全面採用WAPI技术的WLAN国家标準体系。

2006年3月,国际标準化组织ISO的投票中,WAPI以悬殊的得票率负于美国标準802.11i.

2006年6月,质检总局、国标委联合发布《关于发布无线区域网路国家标準的公告》

2008年 WAPI在中国电信和中国移动WLAN入网测试规範中被定为A类必须满足的测试项。

2008年3月 两会期间全国人大代表、西安电子科技大学副校长郝跃提交《关于加速推进我国自主网路通信安全标準WAPI的建议》的议案。

2008年4月,在ISO/IECJTC1/SC6日内瓦会议上,中国第二次启动WAPI提案。在这次会议上,国际标準组织认为802.11i仍无法满足无线网路的安全需求,同意了WAPI进入研究阶段;经过独立标準、附录、技术报告等多种方式的评估后,会议确定WAPI以独立标準和技术报告(属ISO标準文献类)作为WAPI推进为国际标準的两个最终考虑方案。

2008年7月,在包括ISO/IEC总部官员、中方代表、IEEE代表等参加的WAPI特别会议上,IEEE代表和美国代表改变原本坚决反对WAPI提案的立场,达成了WAPI可作为独立标準推进的共识。全球第一款WAPI+GSM双模手持终端研製成功。

2008年8月,北京奥运会期间 在奥运场馆无线覆盖项目中,WAPI取得“零故障、零投诉”的好成绩。

2008年9月,WAPI产业联盟面向套用市场推出WAPI SOM系列解决方案,并积极地开展面向运营商的示範网项目。

2008年10月21日至25日 在北京国际信息通信展览会上,WAPI产业联盟对外表示,从运营商建网需求角度讲,WAPI已进入全新的发展阶段。

2008年12月,WAPI联盟厂商实现最低成本解决Wi-Fi网路及终端向WAPI平滑过渡。

2008年底,WAPI被中国移动、中国电信和新联通三大电信运营企业标準採纳。

2009年1月,全球无线晶片知名厂商Marvell的核心晶片模组厂商海华科技推出了全系列配合WAPI套用的无线模组IC。

2009年2月,WAPI已成为中国移动和中国电信採购WLAN设备测试的必测项。

2009年4月,中国电信集团宣布,将大力推动WAPI的发展,并建立以WLAN全国漫游认证中心,以实现WLAN用户的漫游需求。拟通过WAPI在大规模公众网路的部署和开展运营,尤其是在手机端与CDMA网路结合与互补,构建广覆盖、高速率的宽频无线网路。

2009年4月,中国工信部召集手机厂商开会,宣布今后国内所有2G和3G手机都可以使用WAPI技术

2009年4月,第一款由海尔和中国电信共同打造的WAPI/Wi-Fi手机对外发布。大唐电信、京信通信、广州杰赛、烽火虹信、傲天动联等8家WAPI产业联盟成员企业共同对外宣布,他们的WAPI会聚型产品(瘦AP)已实现互联互通。

2009年5月 中国移动、中国电信先后展开2009年WLAN网路设备招标,要求新建WLAN网路设备全部具有WAPI功能。

2009年6月,在东京召开的ISO/IEC JTC1/SC6会议上,包括美、英、法等10余个与会国家成员体一致同意,将WAPI作为无线区域网路接入安全机制独立标準形式推进为国际标準。(其中美国代表杰西·沃克既是英特尔的安全架构师,也是802.11i标準的编辑者),从而获得打破IEEE垄断的希望。

2009年6月18日,摩托罗拉宣布中国第一款支持WAPI高速无线网路接入的智慧型手机MOTO A3100正式上市。

2010年6月,WAPI基础框架方法(虎符TePA)获国际标準化组织正式批准发布。

从2004到2011年,只要是在美国举办的国际标準化组织会议,老美均拒绝给中方WAPI技术人员签证。中方不得不多次推迟到下一次非美国本土举行的会议上。2013年斯诺登曝光稜镜计画为WAPI获得国际认可扫清了心理障碍。

2013年12月,商务部公布的《第24届中美商贸联委会中方成果清单》显示WAPI的核心专利已在美国通过专利。至此,中德英法日韩美等多个国家已经承认相关专利。

2014年上半年,飞天联合、西南交大等单位和铁路部门一道,联合设计了一款基于WAPI标準的车内无线网路系统,火车上网有望实现。

2018年11月,支持WAPI的无线区域网路晶片已超过400款型号、全球累计出货量超过110亿颗,移动终端和网路侧设备等已超过13000款。

支持WAPI的手机:由于WAPI是中国无线区域网路安全强制性标準,因此包括iPhone在内的智慧型手机均已支持WAPI标準(这些手机均同时支持WIFI标準)。

与WIFI的竞争

WAPI是中国自主研发的,拥有自主智慧财产权的无线区域网路安全技术标準。相比WiFi,对于用户而言,WAPI可以使笔记本电脑以及其他终端产品更加安全。WAPI的安全性虽然获得了包括美国在内的国际上的认可,但是一直都受到WIFI联盟商业上的封锁,一是宣称技术被中国掌握不安全,所谓的中国威胁论;二是宣称与现有WIFI设备不兼容。由于美国的阻击,WiFi已主导市场。 WAPI与WiFi之争

WAPI与WiFi之争

WAPI与WiFi之争

WAPI与WiFi之争市面上单纯套用WAPI安全协定标準的产品很少,无线路由器暂时没有,笔记本电脑只有联想、索尼和方正曾经推出过。在实际操作中,WAPI一直处于未採用、边缘化的状态。

实际上无线设备是可以同时支持WIFI和WAPI的标準的,只需要软体上添加WAPI证书就可以了,不存在硬体成本或者所谓的分裂整个无线世界的问题。而採用有严重缺陷的WiFi标準建设将使国家公共基础设施网路存在极大的安全隐患和公共信息安全问题。

WAPI和WiFi能否兼容

早在2006年,着名电信专家、北京邮电大学教授阚凯力就表示,WAPI与WiFi的唯一区别就是在认证保密方面,WAPI比WiFi强。虽然WiFi与WAPI不兼容,但套用WAPI标準的笔记本电脑或者其他终端产品,可以自动切换并接收WIFI信号,拿到国外也一样。

WAPI联盟的技术专家告诉记者,在国内全面推广WAPI,并非需要购买单独的网卡才可以使用WAPI。“只要英特尔愿意在网上公布迅驰笔记本的WAPI软体补丁或直接把驱动嵌入进作业系统中安装,迅驰笔记本或者採用WiFi标準的无线产品都可以套用WAPI标準的无线网路。”该专家表示,“这件事对于英特尔来说是轻而易举的事情。问题的关键是英特尔愿不愿意,而不是能不能!”

由于在WIFI联盟的抵制,为了兼容他们生产的设备,即使支持WAPI的设备,事实上也仍然用的WIFI加密标準,因此WAPI也就成了摆设。例如小米手机、iPhone是支持WAPI加密信号的,但是真要用,需要无线路由器也按WAPI协定发射信号。否则在WIFI网路环境下,手机终端仍然执行的WIFI协定,这也正是WAPI在国内没有存在感的原因。

产业链

WAPI产业内部人士介绍,WAPI其实不像外界想像的那样,这些年停滞不前,实际上是在持续的发展和推进。目前,WAPI产业链已颇具厚度,具有WAPI功能的晶片全球出货量累计已超过40亿颗,移动终端产品型号超过7000款/近6亿部。国内三大电信运营商建设的公共无线区域网路设备(AP/AC)均具备WAPI能力(累计约700万个无线区域网路热点),并已在电力、金融、教育等行业逐步推广。

运营商

中国移动通信集团公司

中国电信集团公司

中国联合网路通信集团有限公司

平台与机构

国家无线电监测中心

国家密码管理局商用密码研究中心

北京五龙电信技术有限公司

北京同耀通电科技有限公司

上海市数字证书认证中心有限公司

其它

国家密码管理局商用密码研究中心